Пример настройки REST API-запроса от TiSoar NG к TING

При анализе получаемого трафика, срабатывают правила и выполняются сопоставленные им действия.

Ниже будет приведён пример добавления в имеющийся в TING псевдоним IP-адреса при помощи HTTP-запроса. Срабатываемым правилом будет подозрение на сканирование портов для IP-адресов без соответствующих полномочий:

при регистрации события обращения к неоткрытому порту устройства TING с IP-адреса, не находящегося в списке Разрешённые IP, адрес источника считается подозрительным и заносится в список Проверка

каждый раз, при срабатывании предыдущего правила, увеличивается счётчик для данного IP

если число срабатываний превысит 4, сработает правило Подозрение на сканирование портов и соответствующий IP-адрес будет:

занесён в список Заблокировано в TING

добавлен в псевдоним TING

удалён из списка Проверка (уже не надо его отслеживать)

Внимание

По умолчанию правила в TING создаются с отключенным журналированием - необходимо активировать логирование (и последующую отправку в SOAR) всех нужных событий/правил.

API-ключ

Добавление псевдонима будет происходить с использованием внутреннего API TING (запрос вида /api/firewall/alias_util/add/<псевдоним>), для чего необходим ключ и секрет пользователя с соответствующими привилегиями, разрещающими использование нужных API-запросов. Создаётся локальный пользователь, согласно инструкции. Для этого пользователя, заходим в редактирование его данных и в секции Ключи API нажимаем кнопку + для создания API-ключа межмашинного взаимодействия - в учётных данных отобразится ключ, одновременно произойдёт сохранение файла ting.localdomain_apikey.txt, содержащего пару значений ключ/секрет (key/secret) - они и понадобятся для работы.

Создание псевдонима

Для примера необходимо создать пустой псевдоним с названием BLOCK c типом Сеть (-и), согласно инструкции.

Добавляемые в псевдоним IP-адреса будут использоваться для блокирования трафика (необходимо создать соответствующее правило с данным псевдонимом - для выбранного интерфейса (в примере - LAN):

Параметр |

Значение |

|---|---|

Действие |

Блокирование |

Интерфейс |

LAN |

Отправитель |

BLOCK |

Получатель |

Любой |

Создание действия

Т.к. для правила надо указывать выполняемое действие при его срабатывании, то сперва создадим соответствующие действия.

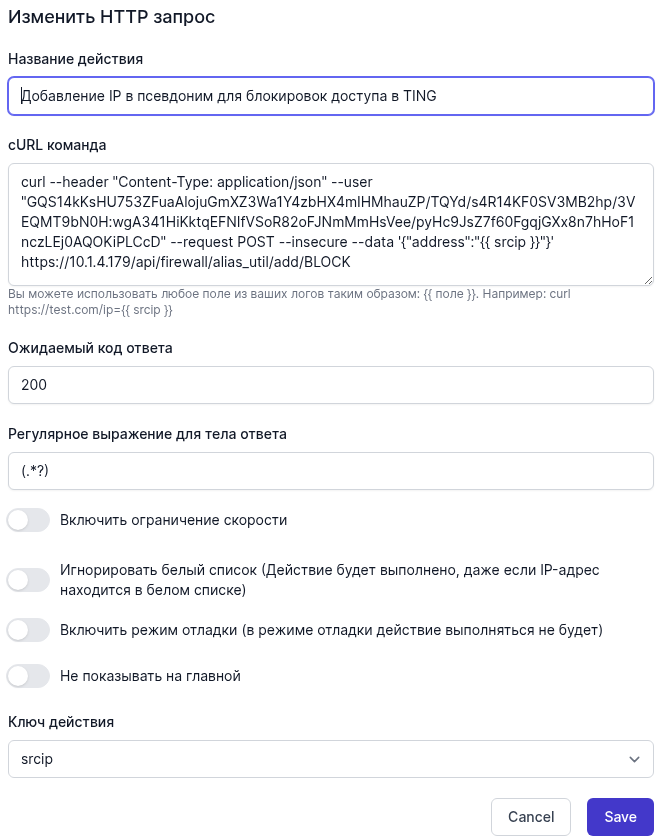

Добавление IP в псевдоним для блокировок доступа в TING

Для создания нового действия надо пройти на страницу , нажать справа-вверху кнопку Создать новое действие и в выпадающем меню выбрать пункт .

В появившемся окне, заполнить поля Название действия и cURL команда:

Команда cURL будет иметь вид:

curl --header "Content-Type: application/json" \

--user "key:secret" \

--request POST \

--insecure \

--data '{"address":"{{ srcip }}"}' \

https://{{ device_ip }}/api/firewall/alias_util/add/BLOCK

где

- srcip:

адрес источника;

- device_ip:

адрес устройства TING;

- key/secret:

берутся из файла, полученного на предыдущем этапе;

- BLOCK:

псевдоним на устройстве TING, для записи IP со стороны SOAR.

В данном случае, TiSoar NG обращается к TING через его LAN-адрес (10.1.4.179), а не WAN (10.1.2.179), исходя из политики безопасности запрета подключений через WAN-адрес. Поэтому вместо device_ip в запросе используется 10.1.4.179.

Также нужны действия для добавления/удаления из списков, которые можно создать при помощи и .

Создание правила

Правила - это настраиваемая логика политик безопасности.

В примере будут использоваться два правила:

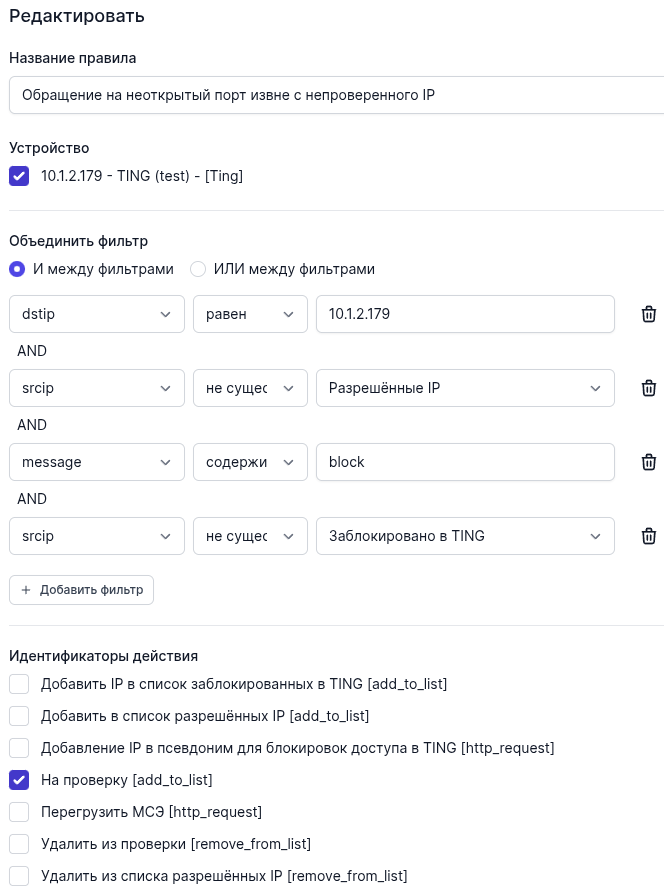

Условия для правила:

назначение: 10.1.2.179

источник не должен находиться в списке Разрешённые IP

лог события должен содержать в теле слово block

источник не находится в списке Заблокировано в TING

Для срабатывания, все эти условия должны выполняться одновременно.

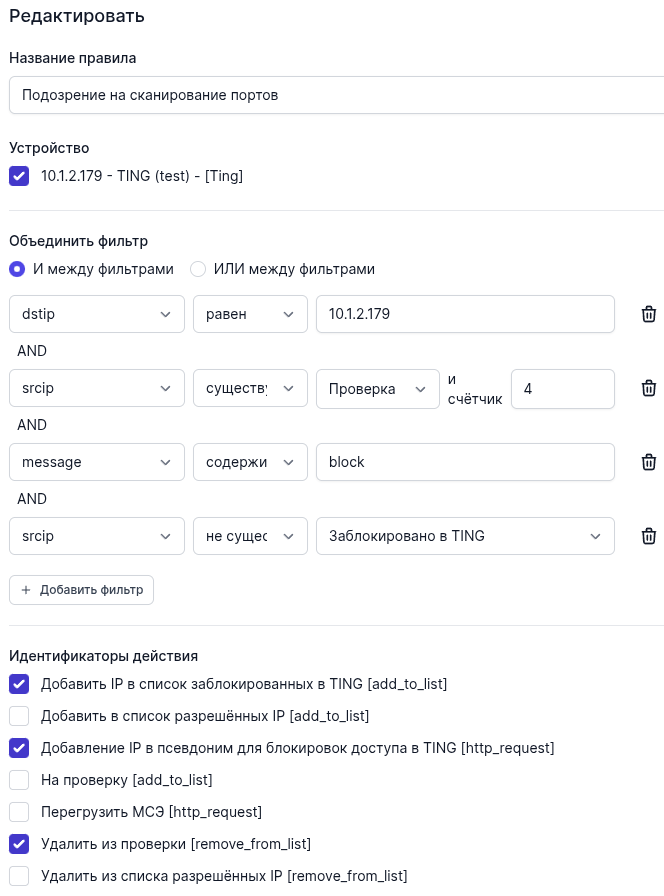

Условия для правила:

назначение: 10.1.2.179

источник должен присутствовать в списке Проверка и его счётчик должен быть 4 или больше

лог события должен содержать в теле слово block

источник не находится в списке Заблокировано в TING

Для срабатывания, все эти условия должны выполняться одновременно.

Проверка

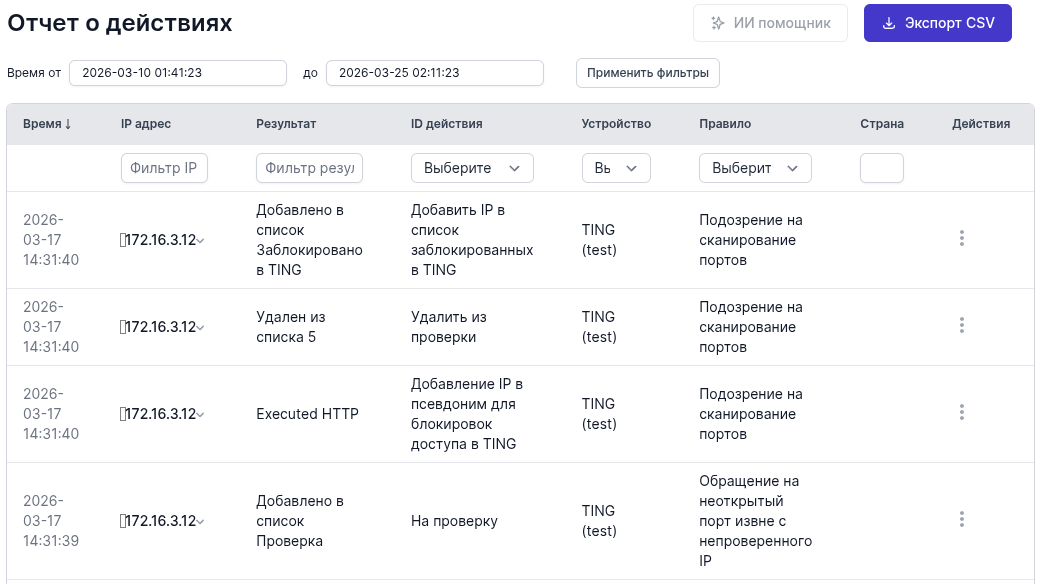

Список всех совершённых (удачно или неудачно) действий находится на странице .

В нашем примере, таблица будет иметь такой вид:

Executed HTTP - действие выполнено успешно (неудачно - Request Failed).

На устройстве TING в псевдониме BLOCK должен добавиться IP и, согласно правилу МСЭ, все пакеты от него будут блокироваться.

Совет

Нажав на три точки у правого края строки с записью действия, можно вызвать дополнительное меню со следующими возможностями:

Показать полный отчёт

Перейти к журналам IP

Перейти к журналам ответственности