Настройка OpenVPN в режиме «сеть - сеть» (устарело)

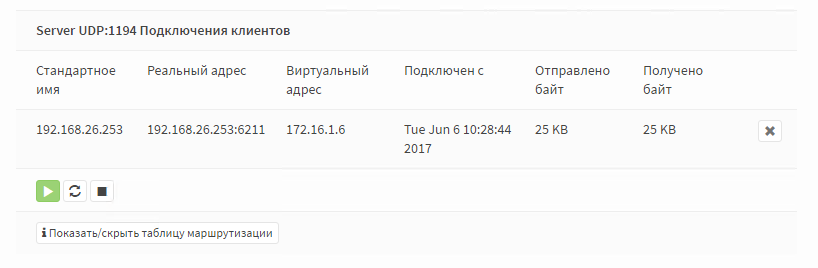

Продемонстрируем настройку OpenVPN в режиме «сеть - сеть». В нашем примере используется следующая топология:

Параметр |

Маршрутизатор TINGA |

Маршрутизатор TINGB |

|---|---|---|

Имя хоста |

TINGA |

TINGB |

WAN IP |

33.44.55.66/32 |

44.55.66.77/32 |

LAN IP |

192.168.1.1/24 |

192.168.2.1/24 |

Убедитесь, что маршрутизаторы TINGA и TINGB имеют адекватные сетевые настройки. В частности, WAN-адаптерам должны быть присвоены валидные «белые» IP-адреса - в нашем примере, это адреса 33.44.55.66 и 44.55.66.77.

На обоих маршрутизаторах, в разделе на вкладке WAN, создайте правило для разрешения ICMP-трафика. С каждого из маршрутизаторов, из раздела , осуществите проверку доступности IP-адреса WAN-адаптера противоположного маршрутизатора. Тем самым, Вы проверяете, что передача трафика между маршрутизаторами через сеть Интернет в принципе возможна и ей ничего не препятствует.

LAN-сегмент, располагающийся за каждым из маршрутизаторов, должен использовать уникальную IP-сеть. В нашем примере, это условие выполяется - за маршрутизатором TINGA располагается IP-сеть 192.168.1.0/24, за маршрутизатором TINGB располагается IP-сеть 192.168.2.0/24.

Настройка VPN на маршрутизаторе TINGA

Пройдите в и нажмите на Добавить сервер в верхнем правом углу формы. Используйте следующие настройки (параметры, которые мы опускаем, должны остаться по умолчанию):

Режим сервера |

Пиринговая сеть (общий ключ) |

Протокол |

UDP |

Режим работы устройства |

tun |

Интерфейс |

WAN |

Локальный порт |

1194 |

Описание |

OpenVPN peer 1 |

Совместно используемый ключ |

Установите флажок для генерации нового ключа |

Алгоритм шифрования |

AES-256-CBC (256-bit) |

Дайджест-алгоритм аутентификации |

SHA512 (512-bit) |

Hardware Crypto |

Без аппаратного ускорения криптоалгоритмов |

Туннельная сеть IPv4 |

172.16.1.0/24 |

Локальная сеть/сети IPv4 |

192.168.1.0/24 |

Удаленная сеть/сети IPv4 |

192.168.2.0/24 |

Сжатие |

Включено с использованием адаптивного сжатия |

Нажмите Сохранить для применения настроек.

Копирование ключа

После создания нового сервера, в его настройках генерируется ключ, который необходимо также прописать на противоположной стороне туннеля (на маршрутизаторе TINGB). Для копирования ключа, щелкните на иконку «карандаш» напротив ранее созданного VPN-сервера.

Пример того, как выглядит ключ:

#

# 2048 bit OpenVPN static key

#

-----BEGIN OpenVPN Static key V1-----

0960c87c3aafa8f306fe270c1564380b

7922543563a17b5d2636b4ef9412dd09

9ad44974ca1b293963e0f8ac9cbdd97c

2c31bf35f0df45c9e928ccb033e6d51d

2caaec02d649ad081c68d7bc7d28030e

9182c9597a83024097bea860e52d9c66

1b9e0048fbf951ce8659bc56edb7f9a1

14f7740fc9231a3750557e02eb112712

ac4b9980d4c740ec96a4357f3940ed90

d1bbf8eed3de135c886fe2eff8e8b943

ab1f52b59def4c9ebeacc5eb48425189

c43887a6237c29e0724f5f45a0f70635

10680bec8bfb67c21bf2b4866268594c

9ba093668064f9a898e6a6ad103b401d

b2047132f0dc8db2230db38444d689fa

ddba46bf6f892ae90c59415f94b82750

-----END OpenVPN Static key V1-----

Настройка VPN на маршрутизаторе TINGB

Пройдите в раздел и нажмите Добавить клиента в верхнем правом углу формы.

Используйте следующие настройки (параметры, которые мы опускаем, должны остаться по умолчанию):

Режим сервера |

Пиринговая сеть (общий ключ) |

Протокол |

UDP |

Режим работы устройства |

tun |

Интерфейс |

WAN |

Адрес сервера |

33.44.55.66 |

Порт сервера |

1194 |

Описание |

OpenVPN peer 2 |

Совместно используемый ключ |

Уберите флажок и вставьте ключ, скопированный с маршрутизатора TINGA |

Encryption algorithm |

AES-256-CBC (256-bit) |

Auth Digest Algorithm |

SHA512 (512-bit) |

Hardware Crypto |

Без аппаратного ускорения криптоалгоритмов |

Туннельная сеть IPv4 |

172.16.1.0/24 |

Локальная сеть/сети IPv4 |

192.168.2.0/24 |

Удаленная сеть/сети IPv4 |

192.168.1.0/24 |

Сжатие |

Включено с использованием адаптивного сжатия |

Нажмите Сохранить для применения настроек.

Как видно из настроек, VPN будет обладать следующими характеристиками:

SSL/TLS используется

Туннелируемый трафик инкапсулируется в UDP-пакеты

OpenVPN демон будет обрабатывать подключения только на IP-адрес, присвоенный WAN-адаптеру

Сертификаты не используются

Аутентификация по логину/паролю не используется

Аутентификация TLS не используется

Сжатие данных используется

Создание правил сетевого экрана

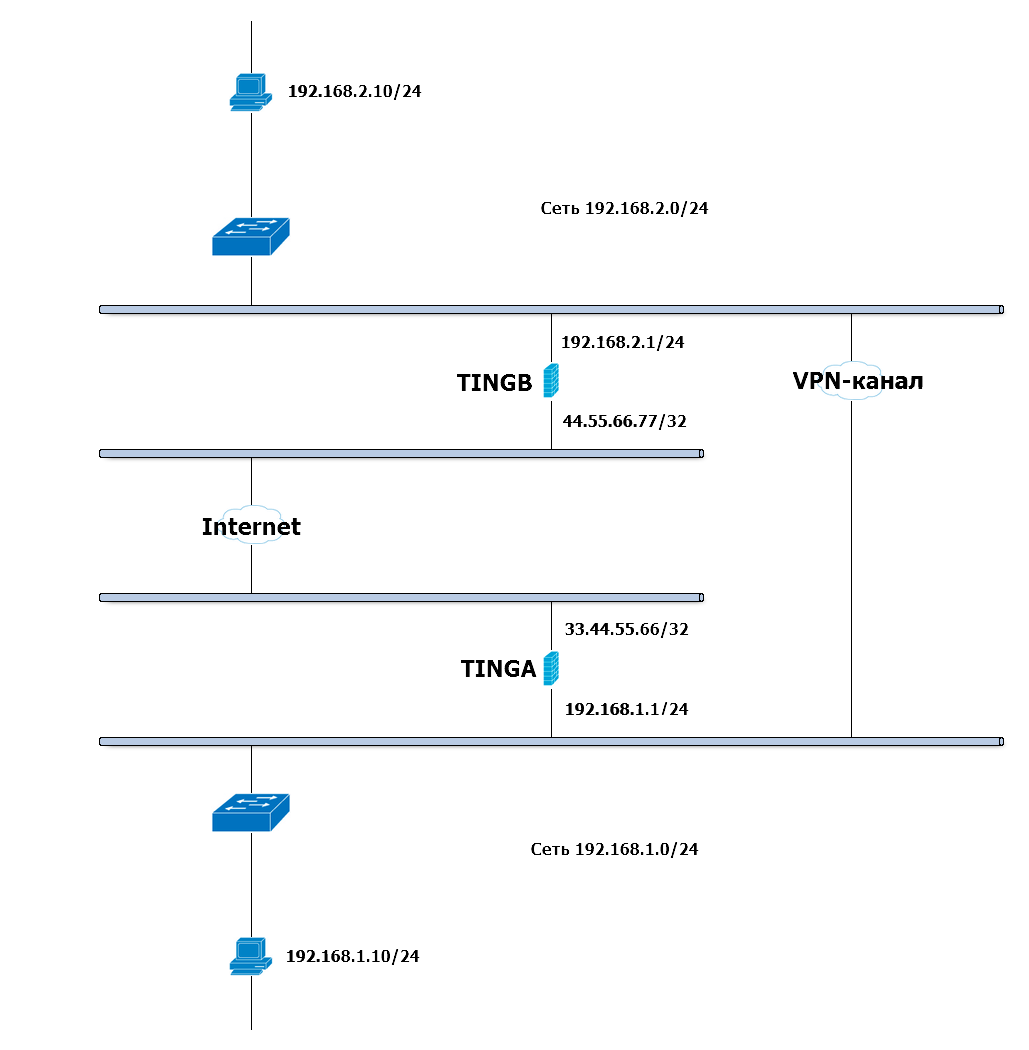

На маршрутизаторе, который настраивался как VPN-сервер (маршрутизатор TINGA), в разделе , на вкладке WAN, создайте правило для разрешения OpenVPN-трафика. По молчанию, OpenVPN использует протокол UDP и порт 1194.

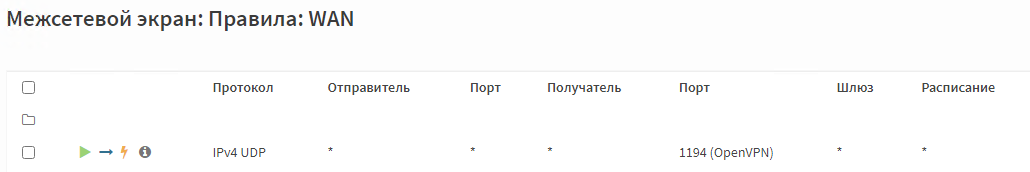

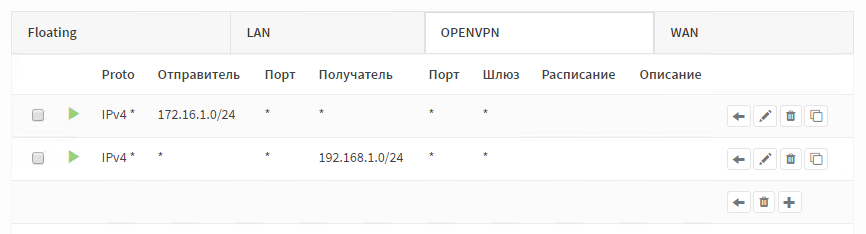

Для того, чтобы трафик мог передаваться между маршрутизаторами TINGA и TINGB по туннелю, на обоих маршрутизаторах, в разделе на вкладке OPENVPN, создайте правило для разрешения трафика из IP-сети 172.16.1.0/24.

Для того, чтобы трафик мог передаваться между сетями 192.168.1.0/24 и 192.168.2.0/24 по туннелю, в разделе на вкладке OPENVPN, создайте следующие правила:

На маршрутизаторе TINGA - правило для разрешения трафика из IP-сети 192.168.2.0/24.

На маршрутизаторе TINGB - правило для разрешения трафика из IP-сети 192.168.1.0/24.

Кликните на кнопку Сохранить изменения.

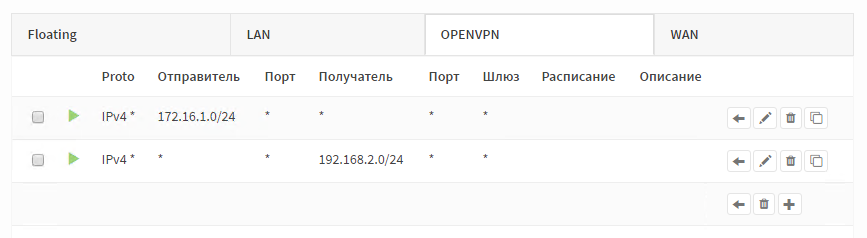

Подключенных к VPN-серверу клиентов можно посмотреть в разделе .