Перехват и дешифровка HTTPS-соединений (SSL Bump)

Все больше и больше веб-сайтов используют технологию HTTPS. В рамках данной технологии, трафик, которым обменивается браузер и веб-сервер, шифруется с помощью криптографического протокола SSL / TLS.

Для пользователя, данный факт означает конфиденциальность и безопасность, для системного администратора – дополнительную головную боль и невозможность контролировать данные, передаваемые в рамках зашифрованных соединений.

Для решения данной проблемы, Traffic Inspector Next Generation (TING) оснащен функционалом для перехвата и дешифровки HTTPS-трафика. Это значит, что TING сможет применять URL-фильтрацию даже для защищённого трафика.

Перехват HTTPS-соединений основывается на атаке типа человек посередине («атака посредника»), поэтому используйте этот функционал только, если вы действительно понимаете, что делаете, и если политика вашей организации позволяет доступ к конфиденциальным данным пользователей. Может оказаться полезным отключить механизм SSL Bump для некоторых сервисов (например, сервисов электронного банкинга).

Для настройки перехвата HTTPS-соединений осуществите следующие действия:

Создание центра сертификации для нужд SSL Bump

Прежде всего, нужно создать центр сертификации. Пройдите в .

Нажмите ссылку Добавить или импортировать ЦС в верхнем правом углу экрана для создания нового ЦС.

В нашем примере мы используем следующие настройки:

Описание |

TING CA |

Метод |

Создать внутренний ЦС |

Длина ключа (биты) |

2048 |

Digest алгоритм |

SHA256 |

Срок жизни (дней) |

356 |

Код страны |

RU (Россия) |

Область |

МО |

Город |

Коломна |

Организация |

TING |

Email адрес |

|

Простое имя |

ting-ca |

Сохраните настройки.

Включение SSL Bump

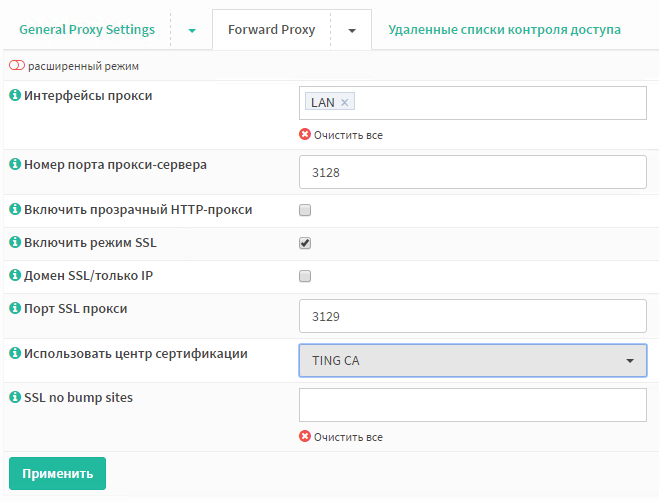

Пройдите в . Затем, на вкладке Перенаправляющий прокси, выберите пункт меню .

Установите флажок Включить проверку SSL, и в качестве ЦС выберите ранее созданный ЦС.

Нажмите Применить.

Правило NAT / Firewall для перенаправления HTTPS-трафика

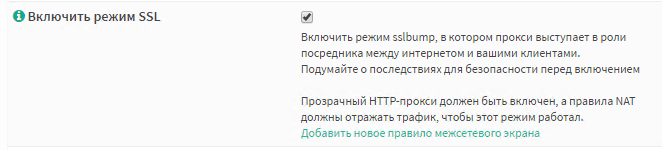

Самый простой способ добавить правило NAT / Firewall – это нажать значок (i), находящийся слева от настройки Включить проверку SSL, а затем ссылку Добавить новое правило брандмауэра.

Правило должно иметь следующие настройки:

Интерфейс |

LAN |

Протокол |

TCP |

Источник |

LAN сеть |

Диапазон портов источника |

Любой - любой |

Назначение |

Любой |

Диапазон портов назначения |

HTTPS - HTTPS |

Адрес перенаправления |

127.0.0.1 |

Порт перенаправления |

3129 |

Описание |

Перенаправление трафика на прокси |

Зеркальный NAT |

Включить (чистый NAT) |

Ассоциированное правило сетевого экрана |

Добавить ассоциированное правило |

Нажмите Применить.

Настройка исключений

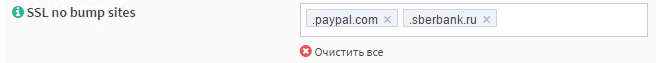

Данный шаг важен и требует ответственного подхода. Для того, чтобы дешифрование HTTPS не проводилось в отношении доверенных сайтов и чтобы не затрагивать их алгоритмы безопасности, нужно добавить доменные имена и все поддомены таких сайтов в поле SSL no bump sites (Отключить перехват SSL для сайтов).

Для того, чтобы запись добавилась, нажимайте клавишу Enter после ввода текста. Для добавления всех поддоменов домена, укажите точку перед доменом. Например: для добавления всех поддоменов paypal.com введите .paypal.com:

Примечание

Вы можете добавлять в исключения сайты электронного банкинга и сайты, на которых пользователи указывают личную информацию, логины / пароли.

Настройка ОС/Браузера

Поскольку браузеры по умолчанию не доверяют нашему ЦС, пользователю постоянно выдаётся предупреждение при обращении к HTTPS-сайтам. Для решения данной проблемы, вам нужно импортировать ранее созданный в TING сертификат издательства на клиентскую машину.

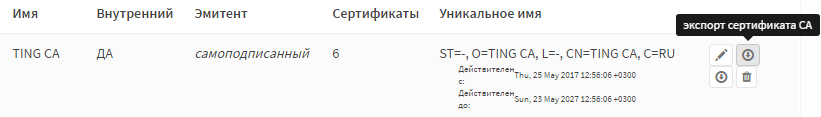

Для экспортирования сертификата, пройдите в и нажмите соответствующий значок.

На клиентской машине импортируйте сертификат издательства. В случае с браузером Firefox, сертификат импортируется в сам браузер. В случае с другими браузерами, сертификат импортируется в хранилище сертификатов Доверенные корневые центры сертификации в операционной системе Windows.